Isı izlerinden parola çalmak

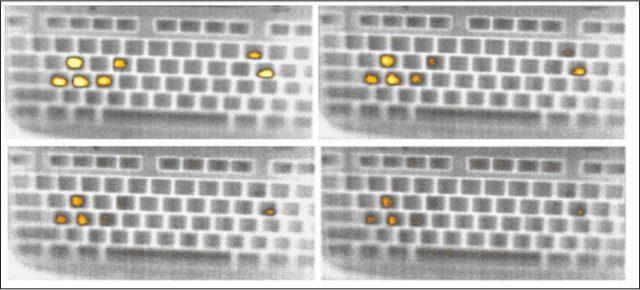

Kaliforniya Üniversitesi’ndeki araştırmacılar, 30 kullanıcının dört farklı klavyede hem güçlü hem zayıf 10 farklı parola girmesini sağladılar. Ardından bir termal görüntüleme kamerası kullanarak henüz basılmış tuşlarda kalan ısı izlerini taradılar.

İkinci aşamada ise ‘düşmanlar‘ olarak hareket edecek bu alanda uzman olmayan sekiz kişinin katılımıyla, termal görüntüleme verilerinden hareketle basılan tuşları sırasıyla bulmaları istendi ve bu işlem eksiksiz bir şekilde gerçekleştirildi. Özetle bu kişiler, kamera tarafından ilk tuşa basıldıktan sonraki 30 saniye içerisinde basılan tüm tuşları sırasıyla başarılı bir şekilde tespit ettiler.

Bir dakika sonra da ısı tespit edilebiliyor

Bulgularını “Thermanator: Thermal Residue-Based Post Factum Attacks On Keyboard Password Entry” adlı makalede açıklayan araştırmacılar, kısmi tuş basımlarını ilk tuşa basıldıktan bir dakika sonra elde edebilmenin mümkün olduğunu ortaya koydular. Böylece bulmacanın elde edilen parçaları kolayca parola kırma saldırıları için kullanılabilir.

Bu arada "Thermanator" araştırması, tek parmakla yazı yazan kişilerin her tuşta bıraktığı büyük ısı kalıntısı göz önünde bulundurularak, bu saldırıya karşı özellikle duyarlı olduklarını da ortaya koydu. On parmakla yazı yazanlar, parmaklarını klavye üzerinde daha çok dinlendirdikleri için daha büyük termal iz bırakmaktadırlar ve bu anlamda daha güvendedirler.

Saldırı olabilmesi için kurban hemen yerinden kalkmalı

Saldırının işleyebilmesi için bir dizi koşulun yerine getirilmesi gerekmektedir. Özellikle, kurbanın hassas bilgilerini tuşladıktan kısa bir sonra sistemden uzaklaşması gerekmekte ve kameranın klavyeyi açık bir görüş açısıyla görüntüleyebilmesi gerekmektedir.

Panzehirler: Termal gürültü ve fare kullanımı

Akademisyenler, verinin ele geçirilmesini imkansız ya da çok zor kılacak bir dizi risk azaltıcı yöntem de öneriyor. Bunlar arasında, kişinin hassas bilgilerini girdikten sonra ellerini klavyeye sürmesi ya da rasgele şeyler tuşlayarak klavye üzerindeki kalıntılarda bir tür ‘termal gürültü‘ yaratması geliyor. Diğer panzehirler ise fare kullanılarak ekran üzerindeki klavyeden parola karakterlerinin seçilmesi gibi yöntemler içeriyor.