Lazarus soygunu: Kuzey Koreli bilgisayar korsanları, Bangladeş Merkez Bankası'ndan 1 milyar dolar çalmaya ne kadar yaklaştı?

2016 yılında Kuzey Koreli bilgisayar korsanları az kalsın Bangladeş Merkez Bankası'ndan 1 milyar dolar çalmayı başarıyordu. Tamamen tesadüfi bir aksilik yüzünden son anda parayı çekemediler, yaklaşık 81 milyon dolarla yetindiler. Dünyanın en yoksul ve dünyadan kopuk ülkelerinden birinden nasıl bu kadar başarılı bilgisayar korsanları çıkabiliyor?

Geoff White ve Jean H Lee ( * ), bu inanılmaz soygun girişiminin hikayesini anlatıyor ve dünyanın bu en yoksul ve en dışlanmış ülkesinden nasıl bu kadar usta bilgisayar korsanların çıkabildiğini araştırdı.

Her şey bir bilgisayar yazıcısının bozulmasıyla başladı.

Çağımızda günlük yaşamın bir parçası haline gelen aksiliklerden biriydi ve Bangladeş Bankası çalışanları da çoğumuz gibi bunun günlük teknolojik sıkıntılardan biri olduğunu düşündü.

Fakat aslında bu herhangi bir yazıcı olmadığı gibi, banka da herhangi bir banka değildi.

Bangladeş Merkez Bankası, milyonlarca insanın yoksullukla boğuştuğu ülkenin kıymetli döviz rezervlerinin tutulduğu yerdi.

Ve bu bilgisayar yazıcısı da çok önemli bir role sahipti. Bankanın başkent Dakka'daki genel merkez binasının 10. katındaki yüksek güvenlikli bir odada bulunan bu yazıcıdan, bankaya giren ve çıkan milyonlarca dolarlık döviz transferlerinin kayıtları basılıyordu.

5 Şubat 2016 günü saat 08:45'de personel yazıcının çalışmadığını fark etti.

Nöbetçi amir Zübeyir Ben Hüda daha sonra polise "Bu tür ufak tefek aksamalar daha önce de oluyordu" diyecekti.

Ama bu aslında Bangladeş Bankası'nın başının çok fena belada olduğunun ilk işaretiydi.

Bilgisayar korsanları bankanın sistemlerine sızmış ve dünyanın o zamana kadar tanık olduğu en cüretkar siber saldırıyı başlatmışlardı. Amaçları, 1 milyar dolar çalmaktı.

Parayı çekebilmek için, soygunu planlayan çete, sahte banka hesapları, yardım kuruluşları, kumarhaneler ve geniş bir işbirlikçiler ağından yararlanıyordu.

Fakat kimdi bunlar ve hangi ülkedendi?

Soruşturmayı yürütenlerin bulduğu dijital parmak izlerinin tümü tek bir adresi işaret ediyordu: Kuzey Kore hükümeti.

Kuzey Kore'nin bir siber suç vakasının en muhtemel zanlısı olması bazılarına şaşırtıcı gelebilir.

Neticede burası dünyanın en yoksul ülkelerinden biri ve dünyanın geri kalanından teknolojik, ekonomik ve akla gelebilecek hemen bütün alanlarda büyük ölçüde tecrit edilmiş bir yer.

Gelgelelim Amerikan Federal Soruşturma Bürosu'na (FBI) göre, Bangladeş Merkez Bankası'nı hedefleyen bu gözüpek soygun, Kuzey Kore rejiminin desteği ile Asya'nın farklı yerlerinde faaliyet gösteren karanlık bir siber korsanlar ve aracılar ekibinin, yıllar süren sistemli çalışmalarının sonucunda hayata geçirildi.

Siber-güvenlik sektöründe Kuzey Koreli korsanlara, incilde, öldükten sonra İsa Peygamber tarafından mucizevi bir şekilde yeniden diriltilen Beytanyalı Lazarus'a atıfla Lazarus Grubu deniyor. Bunun sebebi de bu grup tarafından üretilen bilgisayar virüslerini yok etmenin bir o kadar zor olması.

Grup hakkında çok az şey biliniyor. Ama FBI, grubun üyesi olduğundan kuşkulanılan bir kişinin portresini epey ayrıntılı olarak açıkladı: Park Jin-hyok ya kullandığı diğer adlarla Pak Jin-hek ve Park Kwang-jin.

FBI bu kişinin ülkenin en iyi üniversitelerinden birini bitirdikten sonra Chosun Expo adındaki Kuzey Kore şirketinin Çin'in Dalian liman kentindeki bürosunda çalışmaya başladığını, dünyanın dört bir yanından müşteriler için internet oyunları ve internet üzerinden kumar programları geliştirdiğini söylüyor.

Park Jin-hyok Dalian'da bulunduğu dönemde kendisine bir e posta adresi alıyor, bir özgeçmiş (CV) hazırlıyor, ve sosyal medyayı kullanarak bir ilişkiler ağı oluşturuyor.

Siber ayak izleri Park'ın 2002 yılından, aralıklı olarak 2013 ya da 2014 yılına kadar Dalian'da bulunduğunu gösteriyor. FBI'a göre, bu tarihten sonra internet faaliyetleri Kuzey Kore'nin başkenti Pyonyang'dan yürütülüyor gibi görünüyor.

2011 yılında Chosun Expo'nun bir yöneticisinin Park'ı yabancı bir müşteriye tanıttığı bir e postayı ele geçiren FBI, buradan onun fotoğrafını da elde etmiş.

Fotoğrafta 20'li ya da 30'larının başlarında temiz yüzlü, çizgili gömlek ve çikolata rengi ceket giymiş bir Koreli görülüyor. Yüzündeki aşırı yorgun ifade dışında ilk bakışta tamamen sıradan bir vesikalık fotoğraf bu.

Fakat FBI o dönem gündüzleri oyun programakta çalışan Park'ın geceleri de bilgisayar korsanlığı yaptığını söylüyor.

2018 yılının Haziran ayında ABD yetkilileri Park hakkında 2014 ve 2011 yılları arasında bilgisayar sahteciliği ve korsanlığı amaçlı kumpas kurmak ve elektronik haberleşmede sahtecilik suçlamalarından dava açıyor. Bulunup yakalanabilirse 20 yıl hapis cezası istemiyle yargılanabilecek. Fakat bu davanın açılmasından dört yıl önce Park'ın Çin'den Kuzey Kore'ye döndüğü biliniyor.

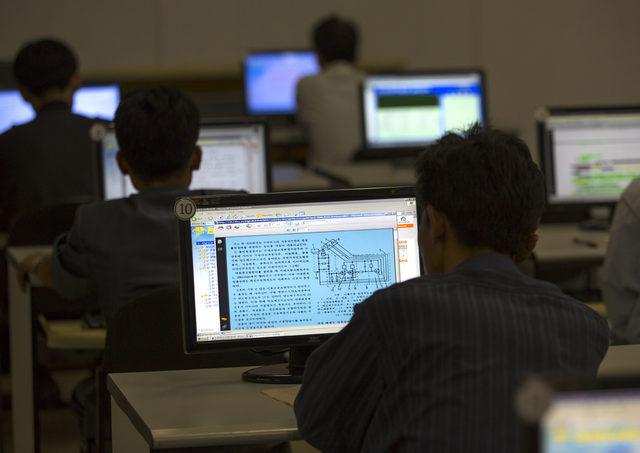

Park, gerçek adı buysa, bir gecede devlet için çalışan bir internet korsanı olmuyor. O, muhtemelen çocukluğundan itibaren siber savaşçı olarak yetiştirilen binlerce gençten biri. Matematiğe yetenekli öğrenciler 12 yaş gibi çok erken bir aşamada okullarından alınarak başkente gönderiliyor ve burada kendilerine sabahtan akşama kadar süren yoğun bir eğitim veriliyor.

Bangladeş Merkez Bankası'nda yazıcının bozulduğu güne geri dönelim.

Banka personeli yazıcıyı açıp kapatıp yeniden çalıştırdıklarında bazı çok endişe verici haberlerle karşılaşıyorlar.

Mesajlar New York'ta Bangladeş Merkez Bankası'nın dolar rezervlerini sakladığı ABD Merkez Bankası'ndan geliyor. ABD Merkez Bankası, Bangladeş Merkez Bankası'ndan, hesabın tümü olan yaklaşık 1 milyar doların çekilmesi talimatı aldıklarını bildiriyor.

Bangladeşli bankacılar ABD Merkez Bankası ile temasa geçerek bu konuya açıklık getirmeyi deniyor fakat bilgisayar korsanlarının ince bir hesaplamasıyla bu temas engelleniyor.

Bilgisayar korsanları 1 milyar doları çekme girişimini 4 Şubat Perşembe günü Bangladeş saatiyle akşam 20.00'de başlatıyor. Fakat o sırada New York'da saatler Perşembe sabahını gösteriyor. İşte bilgisayar korsanları da, Bangladeşliler uyuduğu sırada ABD Merkez Bankası'nın bu işlemleri gerçekleştirmesini amaçlıyorlar.

Ertesi gün yani Cuma ise aslında Bangladeş'te hafta sonu tatilinin ilk günü. Yani Dakka'daki Merkez Bankası Genel Merkezi iki gün tatile giriyor. Bangladeşliler soygunu farketmeye başladıklarında ABD'de bankalar hafta sonu tatiline girmiş oluyor.

ABD'den siber-güvenlik uzmanı Rakesh Asthana, "Siber saldırının inceliğini görüyorsunuz. Saldırının Perşembe gecesi başlatılmasının amacı gayet açık. Cuma günü New York çalışıyor ama Bangladeş Bankası kapalı. Bangladeş Bankası çalışanları işbaşı yaptığında ABD Merkez Bankası tatil. Dolayısıyla bu soygunun farkedilmesini neredeyse üç gün geciktiriyor" diyor.

Ve korsanlar zaman kazanmak için başka bir numara daha yapıyorlar. Parayı ABD'deki Merkez Bankası'ndan çekince bir yere göndermeleri gerekiyor. Bunu Filipinlerin başkenti Manila'da açtıkları bazı hesaplara aktarıyorlar. 8 Şubat Pazartesi Ay Takvimi'ne göre Yeni Yıl ve Asya ülkelerinde ulusal tatil.

Bangladeş, New York ve Filipinler arasındaki zaman farklılıkları ve tatilleri kullanan korsanlar parayı çekip görünmez hale getirmek için kendilerine beş günlük bir zaman yaratmış oluyor.

Bunu planlamak için de epey zaman harcamışlar çünkü zaten daha sonra, Lazarus Grubu'nun Bangladeş Bankası'nın bilgisayar sistemlerinde bir yıldır dolaştığı anlaşılıyor.

2015 Ocak ayında Bangladeş Merkez Bankası çalışanlarına kendisini Rasel Ahlam adıyla tanıtan ve iş arayan bir kişi tarafından zararsız görünen bir elektronik mektup gönderiliyor. Ahlam nazik mektubunda ekteki CV'sinin, linki verilen internet sitesinden indirilebileceğini söylüyor. Rasel diye biri aslında yok. FBI ajanlarına göre bu Lazarus Grubu tarafından kullanılan sahte bir isim.

Banka çalışanlarından en azından biri kanıp, CV'yi indirmek amacıyla linki tıkladığında siber korsanların yerleştirdiği virüs de sisteme giriyor.

Bir kere banka sistemine girmeyi başardıktan sonra Lazarus Grubu kimse farketmeden bilgisayardan bilgisayara atlıyor ve milyarlarca doların saklandığı dijital kasalara doğru yol almaya başlıyor.

Ama burada bir ara veriyorlar.

Korsanların banka sistemine girdikten sonra soygun için neden bir yıl beklediği sorulabilir. Neden bütün bu zaman boyunca banka sisteminde saklanıp, keşfedilme tehlikesini göze alıyorlar? Bunun cevabı muhtemelen, paranın kaçış rotasını oluşturmak için zamana ihtiyaçları olması.

Jupiter Street Manila'da gayet işlek bir cadde. Bir eko-otel ile dişçinin bitişiğinde Filipinlerin en büyük bankalarından RCBC'nin bir şubesi var.

2015'in Mayıs ayında siber korsanlar Bangladeş Bankası'nın sistemine girdikten bir kaç ay sonra, suç ortakları burada dört hesap açıyor.

Aslında sonradan bakıldığında kuşku uyandıracak işaretler var. Hesapların açılışı sırasında kimlik belgesi olarak sunulan sürücü ehliyetleri sahte ve hesapları açanların hepsi farklı şirket isimleri geçse de meslek ve gelir sorularına aynı cevabı vermiş. Ama bu durumu fark eden olmuyor. Korsanlar planın diğer unsurlarını tamamlamak üzere çalışırken, bu hesaplar aylarca, açılıştaki 500 dolar ile öylece hareketsiz duruyor.

2016'nın Şubat ayında Bangladeş Bankasına sızan ve parayı kaçıracak ara hesapları hazırlayan Lazarus Grubu artık harekete geçmeye hazır.

Ama önlerinde son bir sorun var. 10. kattaki bilgisayar yazıcısı. Bangladeş Bankası hesaplarıyla ilgili bütün transferlerin kayıtlarını basılı olarak da arşivliyor. Bu transfer kayıtları korsanların ne yaptığının anında anlaşılmasına sebep olabilir. Bu nedenle yazıcıyı kontrol eden yazılıma sızıyor ve yazıcıyı bozuyorlar.

Ve 4 Şubat Perşembe günü korsanlar Bangladeş saatiyle 20.36'da transferleri yapmaya başlıyor. Toplamı 951 milyon dolar tutan 35 ayrı transfer yapılıyor. Bu Bangladeş Bankası'nın New York'taki rezerv hesabının hemen hemen tamamı. Soyguncular dev bir serveti ele geçirmenin eşiğinde ama tıpkı bir Hollywood soygun filminde olabileceği gibi küçücük bir detay yüzünden son anda bu şansı kaybediyorlar.

Bangladeş Merkez Bankası o hafta sonu dev para transferlerini farkedince ne olduğunu bulmaya çalışıyor. Bankanın başkanı, ABD'den siber-güvenlik uzmanı Rakesh Asthana ve çalıştığı World Informatix kuruluşunu tanıyor. Asthana'ya telefon ederek yardım istiyor.

Bu noktada Asthana hükümetin hala çalınan parayı geri alabileceği umudunda olduğunu, dolayısıyla herşeyin bir gizlilik içinde sadece kamuoyundan değil, ABD hükümetinden de saklı bir şekilde yapılmasının istendiğini anlatıyor.

O arada Asthana sisteme sızmanın ne kadar derinlere gittiğini keşfetmeye başlıyor. Hırsızların Bangladeş Bankası'nın Swift adı verilen çok önemli bir sistemine girmeyi başardıklarını görüyor. Bu, dünya çapında binlerce bankanın, aralarında büyük miktarlarda pararaları transfer etmek için geliştirdikleri bir sistem. Korsanların Swift sistemini heklemelerine gerek yok çünkü yazılım onları birer gerçek banka görevlisi olarak tanımlıyor.

Bir süre sonra Bangladeş Merkez Bankası yetkilileri çekilen paraların geri alınamayacağını anlamaya başlıyor. Paraların bir kısmı Filipinler'e ulaşmış ve buradaki yetkililer, paranın geri alınabilmesi için mahkeme kararı gerektiğini söylüyorlar. Bangladeş Merkez Bankası nihayet mahkemeye başvurduğu zaman ise hikaye bütün dünyada duyuluyor ve şok etkisi yaratıyor.

Bangladeş Merkez Bankası Başkanı açısından durum açık. İstifası isteniyor. Asthana, "Onu bir daha hiç görmedim" diyor.

ABD Kongresi'nin üyelerinden Carolyn Maloney olayı duyduğu günü hatırlıyor. "Tam Kongre'den çıkmış havaalanına gidiyordum. Büyüleyici, şok edici ve dehşet verici bir olaydı. Muhtemelen mali piyasalarda gördüğüm en dehşet verici olay" diyor.

Kongre'nin Mali Hizmetler Komisyonu üyesi olan Maloney büyük resmi görüyor. Küresel ticarette milyarlarca doları garanti eden Swift sistemine güven bu olayla tamamen sarsılabilir.

Özellikle de olaya ABD Merkez Bankası'nın da karışmış olması onu çok endişelendiriyor. "Bu kadar titiz bir banka bu transferleri nasıl yapabildi?" diye soruyor.

Maloney ABD Merkez Bankası ile temasa geçiyor ve personel ona transfer işlemlerinin büyük çoğunluğunun küçük ve tesadüfi bir ayrıntı sebebiyle yapılmadığını anlatıyorlar.

Manila'da, korsanların parayı aktarmaya çalıştıkları RCBC şubesi Jupiter Caddesi'nde. Korsanlar Manila'daki yüzlerce banka arasından bu şubeyi seçiyor. Fakat bu kararları onlara yüzlerce milyon dolara maloluyor.

Maloney, "Transferler Amerikan Merkez Bankası tarafından durduruluyor, çünkü talimatların birinde Jupiter kelimesi geçiyor. Bu aynı zamanda hakkında yaptırım kararı bulunan bir İran yük gemisinin adı" diyor.

Jupiter kelimesinin talimatta geçmesi ABD Merkez Bankası'nın otomatik bilgisayar sisteminde alarma yol açıyor. Transferler yeniden inceleniyor ve çoğu durduruluyor. Ama hepsi değil. Toplam 101 milyon dolarlık 5 transfer ağlara takılmıyor.

Bu miktarın 20 milyon doları Shalika Vakfı adında bir Sri Lanka yardım kuruluşuna aktarılıyor. Bu da aslında korsanların işbirlikçileri tarafından çalınan paraları aklamak için kullanılan bir kuruluş. Kurucusu Shalika Perera paranın meşru bir bağış olduğuna inandığında ısrar ediyor. Ama burada da korsanların planları yine küçük bir detaya takılıyor. Shalika Vakfı'na transfer talimatında bir harf hatası yapılmış ve keskin bakışlı bir banka görevlisi bunu farkedip transferi durduruyor.

Böylece çalınıp kaçırılan para 81 milyon dolara iniyor. Korsanların hedeflediğinden çok daha az ama yine de böylesi bir rezervin kaybı yoksul Bangladeş için büyük bir darbe oluyor.

Bangladeş Merkez Bankası giden fonlarını gere alma çabalarını başlattığında korsanlar zaten paranın izini kaybettiriyor.

5 Şubat Perşembe günü bir yıldır hareketsiz duran RCBC şubesindeki dört hesap birden hareketleniyor.

Para farklı hesaplar arasında döndürülüyor bir döviz bürosu aracılığıyla yerel paraya çevrilip yeniden bankaya yatırılıyor. Bir kısmı nakit olarak çekiliyor. Bunlar uzmanların iyi bildiği iz kaybettirme hareketleri. Suç işlenerek elde edilen paranın bir dizi işlemle meşru kaynaklardan geldiği izlenimini verme yöntemi bu.

Ancak yine de müfettişler paranın izini sürebiliyor. Bu izi tamamen kaybettirmenin tek yolu bankacılık sisteminin dışına çıkarmak.

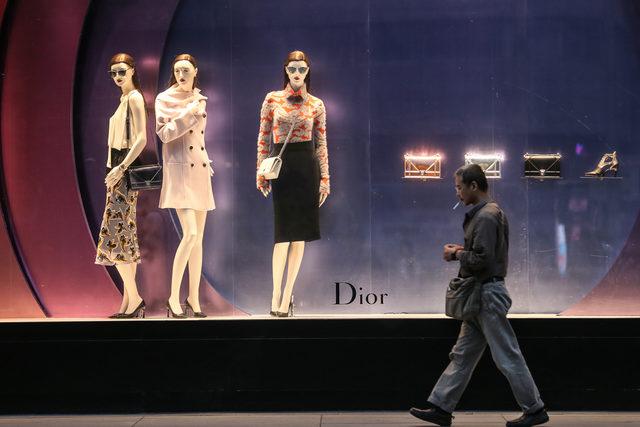

Solaire Manila'nın sahil bölgesinde bembeyaz parlayan bir zevk ve sefa sarayı. İçerisinde bir otel, dev bir tiyatro, lüks dükkanlar ve çok popüler bir kumarhanesi var. Manila'ya sırf kumar oynamaya Çin'den çok sayıda turist gidiyor.

İşte Bangladeş Merkez Bankası soyguncuları RCBC bankası yoluyla ellerine geçen 81 milyon doları aklama operasyonundaki bir sonraki adımı burada gerçekleşiyor. Paranın 50 milyon doları Solaire ve Midas adındaki bir diğer kumarhanedeki hesaplara konuyor.

Kalan 31 milyona ne oluyor? Filipinler Senatosu'nun kurduğu araştırma komisyonuna göre bu para Xu Weikang adında bir Çinliye ödeniyor. O da özel uçağıyla kentten ayrılıyor ve kendisinden bir daha haber alınamıyor.

Parayı kumarhane hesaplarına koymanın amacı izinin sürülmesini engellemek. Para bir kez kumarhanede kullanılan fişlere dönüştürülüp, onlarla oyun oynandığında ve sonra yeniden paraya dönüştürüldüğünde izini sürmek neredeyse imkansız hale geliyor.

Ama bu çok riskli bir yöntem değil mi? Ya bütün parayı kumar masalarına kaybederlerse? Böyle olmuyor.

Her şeyden önce hırsızlar, kumarhanenin herkese açık bölümlerinde değil, özel olarak ayırttıkları kapalı odalarda ve işbirlikçileriyle oynuyorlar. Dolayısıyla para sürekli olarak kontrol altında kalıyor. İkinci olarak çalıntı parayla Bakara diye bir oyun oynuyorlar. Bu Asya'da çok sevilen basit bir oyun ve usta bir oyuncu parasının yüzde 90'ını ya da fazlasını geri alabiliyor. Bu da kara para aklamak isteyenler için çok faydalı bir araç. İşte korsanlar bu yöntemlerle haftalarca Manila'nın kumarhanelerine çöreklenerek paralarını aklıyorlar.

O esnada Bangladeş Merkez Bankası da bazı ilerlemeler kaydediyor. Yetkilileri Manila'ya gidip paranın izini sürmeye başlıyor ama kumarhanelere gelindiğinde önlerine adeta bir duvar çekiliyor. O yıllarda Filipinler'deki kumarhanelerde, kara para aklamayı engelleyen yasal düzenlemeler uygulanmıyor. Solaire kara para konusunda hiç bir bilgisi olmadığını söylerken, Midas Kumarhanesi başvurulara yanıt bile vermiyor.

Sonuçta banka yetkilileri çalınan paranın 16 milyon dolarını Midas Kumarhanesi'nde turnuvalar düzenleyen Kim Wong isimli birinin elinden kurtarmayı başarıyor. Bu kişi mahkemeye veriliyor ama dava daha sonra düşüyor. Kalan 34 milyon dolar ise eriyor. Soruşturmanın bu aşamasında müfettişler paranın Kuzey Kore'ye bir adım daha yaklaştığını söylüyor.

Macau, tıpkı Hong Kong gibi Çin'in özel statülü bir bölgesi. Filipinler gibi bu bölge de dünyanın en prestijli kumarhanelerinden bazılarını barındırıyor. Ülke aynı zamanda Kuzey Kore ile de uzun yıllara dayanan güçlü ilişkilere sahip.

Bangladeş Bankası'ndan çalınan para Filipinler'de aklanırken Macau ile bir çok bağlantı ortaya çıkmaya başlıyor. Solaire'de kumar turnuvaları düzenleyen bir çok kişinin Macau bağlantısı var. Ayrıca Manila'da özel kumar odaları tutan şirketlerden ikisinin merkezi de Macau. Müfettişler çalınan paranın çoğunun Çin'in kontrolündeki bu küçük bölgeye gittiğini oradan da Kuzey Kore'ye geçtiğini düşünüyor.

NASA tarafından uzaydan çekilen Dünya fotoğraflarında Kuzey Kore elektrik sıkıntısı nedeniyle, günün her saatinde ışıl ışıl parlayan Güney Kore'nin tersine, tamamen karanlık görünür. Burası dünyanın en yoksul 12 ülkesinden biri ve kişi başına düşen gelir tahminen yılda 1700 dolar.

Fakat anlaşılan o ki Kuzey Kore dünyanın en cüretkar ve becerikli bilgisayar korsanlarını yetiştiriyor.

Bunun nedenini ve nasılını anlamak için Kuzey Kore'yi kuruluğu 1948'den bu yana yöneten Kim ailesine bakmak gerekiyor.

Ülkenin kurucusu Kim Il-sung Kore Demokratik Halk Cumhuriyeti'nde sosyalist ama işleyişi daha çok kraliyete benzeyen bir sistem oluşturdu.

Oğlu Kim Jong-il gücünü orduya dayandırdı ve yaptığı nükleer füze denemeleriyle ve nükleer silah geliştirme çabalarıyla ABD'nin öfkesini üzerine çekti. ABD makamları Kuzey Kore'nin bunların maliyetini karşılayabilmek için yasa dışı yöntemler geliştirdiğini söylüyor, 2000'li yıllarda Macau'da Kuzey Koreli yetkililerin sahte 100 dolarları kumarhanelerde aklamaya çalışırken yakalanmalarını da buna örnek gösteriyorlar.

Kim Jong-il ayrıca ülkenin stratejilerine siber faaliyetleri de eklemeye epey erken bir aşamada karar verdi ve 1990'da Kore Bilgisayar Merkezi'ni kurdu. Burası ülkenin internet faaliyetlerinin kalbi işlevini görüyor.

2010 yılında yönetimi devralacağı belli olan oğlu Kim Jong-un, rejim tarafından yürütülen tanıtma kampanyasında bilim ve teknoloji alanlarında büyük bir lider olarak tanıtıldı.

Oğul Kim 2011'de babasının ölümü üzerine yönetimi devraldı bilim ve teknoloji konusundaki liderliğini ülkeyi küresel internete bağlamakta kullanmadı ama ABD yetkililerine göre nükleer faaliyetlerine kaynak arayışında siber korsanlığı bir araç olarak devreye soktu.

Rejim siber-savaşçılar yetiştirmek için en yetenekli bilgisayar programcılarını yurt dışına, çoğunlukla da Çin'e gönderiyor.

Burada, dünyada bilgisayar ve internetin nasıl kullanıldığını, nasıl alışveriş yapılıp kumar oynandığını, ilişki ağları kurulduğunu ve eğlence faaliyetleri örgütlendiğini öğreniyorlar. Uzmanlar bu yeteneklerin işte bu aşamada birer matematik dahisi olmaktan bilgisayar korsanlığına evrildiğini düşünüyorlar.

Bu şekilde çok sayıda Kuzey Koreli gencin Çin'e gönderildiği düşünülüyor.

FBI'ın Kore'deki büro şefi olup şu anda Seul'de özel sektör için raporlar hazırlayan Kyung-jin Kim, "İzlerini gizlemekte çok ustalar ama bazen diğer bütün kriminal unsurlar gibi minik ipuçları, deliller bırakıyorlar. Buralardan IP adreslerini ve yerlerini bulabiliyoruz" diyor.

Bu minik ipuçları müfettişleri Çin'in kuzeydoğusundaki Şenyang'da gösterişsiz bir otele kadar götürmüş. Otelin önünde geleneksel bir Kore süslemesi olan bir çift kaplan heykeli var. Otel adını da Kuzey Kore'deki ünlü Çilbosan sıradağlarından alıyor.

Otel için turistik sitelere konan fotoğraflarda Kuzey Kore mutfağı, şarkı söyleyen ve danseden garson kadınlar ve Kore'ye has birçok başka cazip detay dikkat çekiyor.

Bu arada Kuzey'den kaçarak Güney Kore'ye iltica eden Hyun-seung Lee'ye göre Lazarus Grubu ile bağlantılı olarak kimliği tespit edilmiş olan Park Jin-hyok'un 10 yıl kadar yaşadığı Çin'in Dalian kentinde de benzer bir Kuzey Koreli bilgisayar programcıları grubu var.

Lee Pyongyang'da doğup büyümüş ama yıllarca Kuzey Kore hükümeti adına faaliyet gösteren güçlü bağlantılara sahip bir iş adamı olan babasıyla beraber Dalian'da da yaşamış. Ta ki aile 2014 yılında iltica edene kadar.

Sarı Deniz kıyısındaki bu liman kentinde yaklaşık 500 Kuzey Koreli'nin yaşadığını, bunlar arasında Kim Il-sung'un doğum günü gibi ulusal bayramlarda düzenlenen törenlerde tanıştığı 60'dan fazla bilgisayar programcısı genç erkek bulunduğunu anlatıyor.

Bunlardan biri Lee'yi evlerine davet etmiş. "Orada yaklaşık 20 kişi bir arada yaşıyorlardı. Her bir odayı 4 ila 6 kişi paylaşıyordu. Oturma odasını ise ofis haline getirmişler ve bilgisayarları yerleştirmişlerdi" diyor.

Burada Lee'ye, yaptıkları, aracılar üzerinden Güney Kore ve Japonya'ya satılan cep telefonu oyunlarını göstermişler. Yılda 1 milyon dolar kazandıklarını anlatmışlar.

Lee Kuzey Kore güvenlik yetkililerinin bu gençleri dikkatle takip ettiğini ama yine de görece serbest bir hayat sürebildiklerini anlatıyor.

"Sınırlı bir hayat. Ama Kuzey kore ile kıyaslandığında çok daha fazla özgürlükleri vardı. İnternete girebiliyor bazı filmleri izleyebiliyorlardı" diyor.

İşte bu Çin liman kenti Dalian'da 8 yıl yaşayan bilgisayar dehası Park Jin-hyok, FBI tarafından ele geçirilen bir elektronik postaya göre, 2011 yılında Pyongyang'a geri dönmesi talimatı geldiğinde huzursuz oluyor. Nişanlısı ile evlenmek istediğini iletiyor ama bunu yapması için izin alması bir kaç yıl daha sürüyor.

FBI, üstlerinin Park'a yeni bir görev verdiklerini söylüyor. Hollywood'un en büyük yapım şirketlerinden Los Angeles merkezli Sony Pictures Intertainment'a bir siber saldırı yapması isteniyor.

2013 yılında Sony Pictures yapım şirketi, Seth Rogen ve James Franco'nun rol alacağı ve Kuzey Kore'de geçecek yeni bir film yapmaya hazırlandığını açıklıyor.

Film bir televizyon şovunun sunucusu ile yapımcısını konu alıyor. Kuzey Kore'ye Kim Jong-un'la röportaj yapmaya giden ikiliyi CIA, Kim'i öldürmeye ikna ediyor.

Kuzey Kore, bu film çekilirse ABD'ye karşı harekete geçeceğini bildirerek tepki gösteriyor ve 2014 yılının Kasım ayında şirketin patronlarına bizzat kendilerini Barışın Bekçileri adını veren siber korsanlar tarafından, "Şirkete büyük zarar veririz" mealinde bir tehdit mektubu yollanıyor.

Bundan üç gün sonra Sony Pictures çalışanlarının bilgisayar ekranlarında korku filmlerinden fırlama, uzun sivri dişli patlak gözlü kan kırmızısı birer iskelet beliriyor. Korsanlar tehditlerini yerine getiriyor. Şirket yöneticilerinin maaşları, gizli yazışmaları, henüz piyasaya çıkmamış filmleriyle ilgili bilgiler, hepsi internete dökülüyor ve bilgisayarlar virüslerle kitlendiğinden şirket çalışamaz hale geliyor.

Personel elektronik kimlikleri çalışmadığından binaya giremiyor, yazıcıları kullanamıyor. Tam altı hafta boyunca MGM ve Sony Pictures'ın kahve dükkanlarında kredi kartı kullanılamıyor.

Sony Röportaj adını verdiği filmi vizyona sokma planlarında önce ısrar etse de, korsanlar fiziksel şiddet tehdidinde de bulununca planlar alelacele rafa kaldırılıyor. Belli başlı sinema zincirleri de zaten filmi göstermeyeceklerini bildiriyorlar. Dolayısıyla film sadece küçük bazı bağımsız sinemalar ya da dijital ortamlarda izlenebiliyor.

Fakat Sony saldırısının aslında çok daha iddialı bir operasyonun, 2016 Bangladeş Merkez Bankası soygununun provası olduğu anlaşılıyor.

Bangladeş hala çalınan ve geri alamadığı 65 milyon dolarlık açığını kapatmaya çalışıyor. Merkez Bankası RCBC Bankası da dahil onlarca kurum ve kişiye dava açtı.

Bangladeş Bankası soygunu ne kadar ustaca planlanmış olursa olsun acaba Pyongyang rejimi sonuçtan memnun kaldı mı? Aslında hedeflenen mikitar 1 milyar dolarken, ele geçen sadece onlarca milyon dolar olmuştu. O da masraflar, aracılara ve işbirlikçilere yapılan ödemelerle epey küçülmüştü. ABD yetkilileri Kuzey Kore'nin gelecekteki potansiyel girişimlerinde aynı hatalara düşmemeye çalışacağını düşünüyor.

2017 yılının Mayıs ayında WannaCry adlı bir fidye yazılımı saman alevi gibi yayıldı. Ele geçirdiği bilgisayarlar ve sistemlerin sahipleri verilerini geri alabilmek için yüzlerce dolar ödemek zorunda kaldı Bu ödemeler dijital para birimi bitcoin olarak yapıldı. İngiltere'de Ulusal Sağlık Hizmetleri bu virüsten çok kötü etkilendi. Özellikle de hastanelerin acil servisleri kilitlendi ve kanser tedavi takvimleri yeni baştan yapılmak zorunda kalındı.

Birleşik Krallık güvenlik kurumları FBI ile işbirliği içinde kodları çözmeyi başardıklarında bu virüs ile Bangladeş Merkez Bankası ve Sony Pictures sistemlerine giren virüsler arasında çarpıcı benzerlikler keşfettiler. FBI bu saldırıyı da Park Jin-hyok'un hanesine yazdı. FBI'ın iddiaları doğruysa bu Kuzey Kore siber savaşçılarının kripto para kullanımına da geçtiklerine işaret ediyor. Bu da paranın bankacılık sistemine girmeden, aracılara gerek kalmadan ve ucuza dolaşımını sağlamanın yollarından biri.

WannaCry was yalnızca bir başlangıçtı. İzleyen yıllarda teknoloji güvenliği şirketleri kripto para kullanılan çok sayıda başka fidye yazılımını da Kuzey Kore ile ilişkilendirdi. Korsanların kripto paraların normal dövizle değiştirildiği borsaları hedef aldıkları ve bu soygunlarda 2 milyor dolara kadar kar etmiş olabileceklerini söyleyenler var.

Ve yeni iddialar gelmeye devam ediyor. Şubat ayında ABD Adalet Bakanlığı iki Kuzey Koreliye daha Lazarus Grubu'na mensup oldukları ve Kanada'dan Nijerya'ya kadar uzanan kara para aklama şebekesiyle ilişkili oldukları iddiasıyla dava açtı.

Bu iddialar gerçekse o zaman bu ülkenin teknolojik gelişmişlik düzeyi ve oluşturduğu tehdit bir çokları tarafından hafife alınıyor demektir.

Fakat bu aynı zamanda giderek daha sıkı bir şekilde küreselleşen dünyada güç dinamikleri ve asimetrik tehditler yani küçük bir gücün, kendisinden beklenmeyecek ölçüde etkili yöntemlerle taarruza geçmesi karşısında ne kadar savunmasız olunabileceğini de gösteriyor.

Siber-güvenlik uzmanları küçük ve çok fakir bir ülkeden birilerinin, sessiz sedasız, binlerce kilometre ötedeki zengin ve güçlü şirketlerin, kişilerin banka hesaplarına, yazışmalarına nasıl erişebileceğine ilişkin işaretleri ortaya koydu. Karanlık suç ağları, casusluk ve devletlerin güç savaşları. İşte küresel bir savaşın hızla büyüyen yeni cephesi.

( ) Geoff White Virüslerden Seçim Hilelerine Suç.com: Siber Korsanlık Nasıl Küreselleşti (Crime Dot Com: From Viruses to Vote Rigging, How Hacking Went Global) kitabının yazarı. Jean H Lee 2012 yılında Associated Press ajansının Pyongyang bürosunu açtı ve şu anda Washington DC'deki Wilson Center adlı düşünce kuruluşunun kıdemli üyelerinden.*